Monitor pessoal

SUA ESCOLHA

para controle parental

Desconto para quem lembra. Na página de checkout, use o cupom KGBSPY e ganhe 70% de desconto!

ATENÇÃO! O programa agora se chama Mipko Personal Monitor!

Hoje é quase impossível encontrar um computador ao qual apenas uma pessoa tenha acesso. E isso se aplica não apenas a máquinas de escritório, educacionais, etc., mas também aos PCs domésticos mais comuns. Afinal, toda a família usa. Claro, ficar de olho em sua esposa/marido provavelmente não é muito ético. Porém, em alguns casos isso é aceitável, por exemplo, quando a outra metade gosta de viajar para sites duvidosos, comprometendo a segurança do PC. E ainda há crianças.

Por exemplo, eles se referem ao tipo: copia o que está em uma determinada posição da memória para um registro específico, ou adiciona o que está em dois registros, ou copia o que está em um registro para outro local da memória. A unidade de controle é aquela que é capaz de entender essas instruções simples e controlar sua execução. Como você já sabe, cada máquina possui uma configuração física diferente, assim como uma linguagem assembly diferente.

Na primeira fase da informática, todos os programas eram feitos em código de máquina, mas além disso, é muito difícil de programar e muito difícil de ler, uma vez que temos um programa, só podemos executá-lo em um determinado tipo de máquina. Se mudarmos a máquina, perderemos todos os nossos programas.

Proteção para seu filho

monitor pessoal para windows

Versão gratuita

por 3 dias

Hoje, os alunos geralmente superam seus pais em alfabetização de computadores. E, portanto, é muito difícil controlar seu trabalho com um PC e, mais ainda, limitá-lo. No entanto, às vezes é simplesmente necessário. De que outra forma os pais poderão descobrir o que exatamente seu filho fez no computador durante o dia: escreveu uma redação conscienciosamente, leu piadas em rede global ou jogou? A mesma questão certamente preocupa os dirigentes das empresas. O que os funcionários fazem em um momento em que suas ações não podem ser controladas? Eles são realmente relatórios e contratos? O programa KGB Spy o ajudará a encontrar a resposta para todas essas perguntas e a tirar as últimas dúvidas.

É por causa desses fatores que surgem as linguagens de programação. alto nível, onde, por um lado, é solicitada uma linguagem mais fácil de ler e escrever e, por outro, a portabilidade, ou seja, podemos transferir programas de uma máquina para outra. O que a máquina realmente faz ainda é código de máquina, mas o programador escreve em uma linguagem diferente. Portanto, uma etapa intermediária de tradução é necessária. Esta tradução pode ser feita por dois mecanismos diferentes: compilação e interpretação.

Compilação: Antes de executar nosso programa, vamos compilá-lo. O que chamamos de compilador primeiro reconhece se nosso código foi escrito seguindo as regras da linguagem e, se não houver erros, traduz para código de máquina. Em seguida, o código de máquina que foi gerado é executado.

Um programa muito interessante, comecei a usar o KGB Spy. Útil na aplicação e necessário tanto no trabalho quanto fora dele.

Em sua essência, o KGB Spy é um keylogger. Ele intercepta e salva no disco rígido um registro detalhado das ações do usuário, tira screenshots da tela, captura o lançamento de vários softwares, etc. Portanto, ao instalá-lo e usá-lo, o antivírus instalado no PC pode emitir um aviso apropriado. No entanto, você não deve ter medo disso. Na verdade, o KGB Spy não é um software malicioso e não rouba informações. No entanto, por precaução, o usuário pode impedir que esse utilitário acesse a Internet, permitindo apenas a coleta de dados (configurando adequadamente o sistema de proteção do PC). Nesse caso, ele pode ter certeza da segurança de suas senhas e outras informações confidenciais. A principal característica do programa KGB Spy, que imediatamente chama sua atenção quando você o inicia, é uma interface extremamente simples e muito conveniente.

Passos intermediários de programação

Interpretação: o código é executado pela instrução para a instrução, e um por um são traduzidos em código de máquina. Quem faz o tradutor. Esse código de máquina virtual é chamado de código de byte. A máquina virtual é, na verdade, um interpretador que executa a instrução de código de byte para o comando. Mas entre a abordagem do problema e o programa, é necessária mais uma fase da concepção do conceito. Um algoritmo também é uma solução para um problema como uma sequência de ações, não destinadas a serem executadas em um computador, mas no que poderíamos chamar de uma máquina abstrata ou ideal.

Quase todo o trabalho com este utilitário é realizado em uma janela, dividida em duas partes. No lado esquerdo estão os links para acessar as informações coletadas pelo programa e todas as configurações do processo de monitoramento. Todos eles são agrupados em forma de árvore, o que fornece acesso conveniente a qualquer seção que o usuário precise. A parte direita da janela é usada diretamente para visualizar logs e configurações de monitoramento. Além disso, durante a instalação dos parâmetros, uma dica detalhada é exibida. Esta solução parece bastante bem-sucedida, pois facilita muito o desenvolvimento do programa. E por fim, vale ressaltar que a interface do KGB Spy é multilíngue: o usuário pode escolher inglês, alemão ou russo.>

A escolha da linguagem na qual codificamos um algoritmo dependerá de fatores muito diferentes, como facilidade de aprendizado, facilidade de leitura, eficiência, acessibilidade para a plataforma na qual será executado, preço e muito mais. Por que estamos passando por essa fase intermediária? Porque desta forma a pessoa que resolve o problema não precisa saber nada sobre a linguagem que será utilizada posteriormente para fazer a codificação no programa, e talvez nem saiba qual será esta linguagem.

Os algoritmos devem representar duas coisas: as ações a serem executadas e os objetos nos quais essas ações são executadas, ou seja, algoritmo para trabalhar com objetos. Em resumo, os programas são escritos em uma linguagem de programação específica e os algoritmos são em pseudocódigo, castelhano modificado com certas regras sintáticas.

Agora podemos passar a revisar a funcionalidade do KGB Spy. E vamos começar, claro, com quais tipos de monitoramento são implementados neste programa. São seis no total, e cada um deles pode ser ligado e desligado independentemente dos outros. O primeiro é registrar as teclas digitadas pelo usuário. Além disso, o programa também pode gravar o uso das teclas de função (F1-F12, todos os tipos de combinações com os botões Alt e Ctrl). Além disso, além dos próprios cliques, os logs salvam seu tempo, o programa em que foram feitos e o título da janela ativa. Tudo isso permite que você descubra não apenas o que exatamente o usuário digitou, mas também em qual software, em qual abrir arquivo ele fez isso. O segundo tipo de monitoramento é a criação de capturas de tela. Eles são necessários para ver claramente o que o usuário fez na ausência do proprietário do PC. O programa pode fazer capturas de tela tanto por timer (após um certo número de minutos) quanto ao abrir cada nova janela. Além disso, o administrador pode especificar quais instantâneos ele precisa (da tela inteira ou apenas da janela ativa) e qual qualidade eles devem ter.

Desafio: Calcule a média de dois números usando uma calculadora tradicional. Objetos: calculadora. Essa sequência de sete ações descreve como devemos fazer para resolver um determinado problema. Como podemos ver, é muito semelhante à receita culinária. Temos que dizer ao algoritmo quais ingredientes e equipamentos precisamos e como eles são preparados.

Uma parte importante do gerenciamento do seu computador, seja em casa ou no trabalho, é mantê-lo seguro. Se você suspeitar que outra pessoa pode estar usando conta do seu computador ou apenas deseja saber quem está usando aquela máquina, olhar os registros do computador pode lhe dar uma ideia do que pode acontecer quando você não estiver por perto.

O próximo tipo de monitoramento que o KGB Spy pode fazer é controlar a atividade do software. Ao usá-lo, o utilitário em questão salvará todos os softwares em execução e fechados no log. Assim, o dono do PC sempre saberá quais programas foram utilizados em sua ausência. O quarto tipo de monitoramento é acompanhar quais informações foram armazenadas na área de transferência.

Clique no botão Iniciar e selecione Configurações e Painel de controle. Clique duas vezes em Administração. Clique duas vezes em Visualizador de eventos. Cada login bem-sucedido aparecerá na lista. Clique na coluna Data e hora para classificar as entradas em ordem crescente ou decrescente.

Os logins bem-sucedidos mostram a frase "A verificação está correta" e os logins malsucedidos mostram a mensagem "Verificação incorreta". Este software permite que você se registre e poste em todas as suas contas em nas redes sociais vídeos do seu jogo, capturas de tela e muito mais. Depois de instalar o software, 5 botões são exibidos na tela principal. Esses botões são acesso direto às funções. Para acessar outros recursos, você deve clicar no logotipo do programa.

Vá em frente. O quinto tipo de informação que o utilitário em questão pode armazenar em logs são os endereços das páginas da web visitadas. Isso é muito importante, porque o controle sobre o uso da Internet é muito relevante. Visitar alguns sites pode não apenas distrair os funcionários do trabalho e afetar a psique da criança, mas também ameaçar seriamente a segurança do computador. Portanto, o controle nesta área é simplesmente necessário. E, finalmente, o último tipo de monitoramento permite rastrear os processos de ligar, desligar e reiniciar o computador. Uma característica importante do programa KGB Spy é a função de trabalho oculto, quando ativada, é impossível detectar o utilitário usando as ferramentas padrão do sistema operacional. Além disso, curiosamente, o usuário pode ativá-lo e desativá-lo. No primeiro caso, a vigilância será realizada secretamente. E no segundo, os usuários saberão que o dono do PC controla suas ações. Isso será justo com eles e evitará tentativas de uso indevido do computador. No entanto, deve-se entender que o trabalho visível só faz sentido se o acesso às configurações do programa em questão e aos logs armazenados por ele for limitado usando a proteção de senha integrada.

Na tela de função, você pode selecionar a ação desejada. Você também pode alterar as ações exibidas na tela principal e, assim, personalizar a interface. Para mover uma função para a tela inicial, basta arrastar o ícone para a tela inicial. Se você clicar em "Configurações", abrirá a tela "Geral".

Você pode alterar o idioma do aplicativo selecionando o botão de opção para o seu idioma. Para ativar a alteração, você deve sair do aplicativo e reabri-lo. A seção Hotkeys permite que você altere e personalize os atalhos de acordo com suas preferências.

Outra característica interessante do produto KGB Spy é o monitoramento seletivo. Primeiro, o proprietário do computador pode habilitar ou desabilitar para cada usuário tipos diferentes controle até a recusa total em monitorar as ações de algumas pessoas. Essa abordagem permite configurar de forma flexível o sistema de controle e minimizar o tamanho dos logs registrados. Esse recurso pode ser muito útil, por exemplo, em casa. Os pais podem criar contas especiais para seus filhos (o que, aliás, é uma prática normal) e incluí-los apenas no monitoramento. Em segundo lugar, o programa KGB Spy permite definir uma lista de software que será monitorado ou, inversamente, não será monitorado. O uso desse recurso ajudará a reduzir o tamanho dos logs sem reduzir seu conteúdo de informações.

Uma vez conectado, você pode enviar capturas de tela e vídeos com apenas um clique. A seção de bate-papo e amigos permitirá que você abra a tela de bate-papo durante o jogo. Nas notificações, você pode escolher as informações que deseja receber e o modo de notificação: quer saber quando um amigo se conecta ou ser avisado quando recebe uma mensagem? Ou prefere bloquear todas as notificações? Ajuste as configurações de acordo com suas preferências.

A maioria dos ajustes é relativamente fácil de entender, mas nunca é demais revisá-los. Todos os vídeos serão gravados com a mesma resolução de tela que você selecionou no jogo. Esta opção permite iniciar a gravação pressionando o botão "Fire" no jogo. Você também pode alterar o botão para esta ação.

A propósito, o tamanho dos logs que o programa KGB Spy salva pode ser controlado. O proprietário do PC tem a capacidade de definir o tamanho máximo de log para cada usuário e habilitar a exclusão automática de informações se o limite for atingido. Isso evita que o disco rígido transborde e torne o computador lento devido a logs excessivamente grandes do utilitário em questão.

Você também pode definir o ícone do videocassete como acesso direto.

- Comece a gravar.

- Ative o modo "Fotografar para gravar".

- Abra o álbum que contém os vídeos salvos.

- Mude do modo de vídeo para o modo.

Se você clicar em "Compartilhar", poderá compartilhar suas imagens e vídeos com seus contatos de mídia social, pois eles serão publicados em este momento. Regula e controla discretamente as ações de todos os usuários do sistema a partir de um computador. O monitoramento não cobre apenas as atividades mais comuns, como registrar pressionamentos de tecla, páginas da Web visitadas ou capturas de tela, mas também atividades de registro realizadas na Internet, como e-mail enviado ou recebido e muitos outros.

Outro recurso útil implementado no programa KGB Spy é a possibilidade de controle remoto. Para utilizá-lo, o usuário deve configurá-lo: definir os parâmetros de acesso ao servidor FTP ou inserir seu endereço de e-mail. Depois disso, o utilitário em questão enviará independentemente as informações coletadas após um intervalo de tempo definido. Além disso, o proprietário do PC tem a oportunidade de escolher o tipo deste relatório (no formato HTML ou na forma de arquivo ZIP), bem como os dados que serão incluídos nele (por exemplo, tudo exceto capturas de tela, apenas pressionadas botões, etc.). Menção especial merece o sistema de alarmes de emergência. A essência desta função é a seguinte. Primeiro, o proprietário do PC deve configurar uma lista de palavras indesejadas. No futuro, se um usuário controlado entrar em algum deles, uma notificação correspondente e, se necessário, um log salvo serão enviados imediatamente para o e-mail especificado nas configurações. , evitar o vazamento de informações confidenciais, etc.

Registra todas as teclas digitadas, senhas e atalhos de teclado usados ao inserir senhas. As entradas com caracteres do Leste Asiático serão gravadas usando o editor de método de entrada. Grave cliques do mouse e itens selecionados com o cursor. Por exemplo: rótulos de botões, campos de entrada de texto, etc.

Você poderá ver quais usuários iniciam ou encerram uma sessão e receber informações adicionais. Por exemplo: data do último login, duração, número de sessões iniciadas, servidor remoto, etc. Anote os textos e nomes de arquivos que os usuários copiam para a área de transferência.

Também é impossível não falar sobre a visualização das informações coletadas pelo programa KGB Spy. Você precisa começar com o fato de que os dados podem ser apresentados de duas formas. A primeira é uma mesa. Nele, o proprietário do computador pode visualizar rapidamente todos os registros e suas principais características: horário, título da janela, tipo de evento, etc. (cada tipo de monitoramento possui seu conjunto de características). Para sua conveniência, o utilitário em questão implementa a capacidade de classificar a lista por qualquer campo, bem como usar filtros (por exemplo, visualizar teclas pressionadas apenas no Internet Explorer). O segundo tipo de apresentação de informações é um relatório. Ele é projetado para imprimir as informações coletadas, por exemplo, para apresentá-las como prova do trabalho incorreto de um funcionário. Além disso, um filtro de tempo é fornecido na seção de visualização de log, graças ao qual você pode visualizar apenas entradas não lidas ou entradas feitas em um período de tempo arbitrário. Isso é muito conveniente, pois os logs podem atingir tamanhos significativos durante o trabalho ativo.

Capture capturas de tela quando uma janela é trazida para o primeiro plano após um intervalo de tempo especificado. Valores como tamanho ou qualidade podem ser determinados antes de tirar screenshots para reduzir o tamanho dos dados gravados. Registro de nomes de todos os arquivos e pastas abertos, excluídos, renomeados ou copiados pelos usuários.

Registre o gerenciamento de energia, como o modo de espera ou economia de energia ou o status da bateria do laptop. Assim, você receberá uma cópia do documento da mesma forma que na impressora. Registro de todas as conexões dial-up com informações adicionais. Como nome e classe do equipamento, número de telefone, nome de usuário, senha e tempo de conexão.

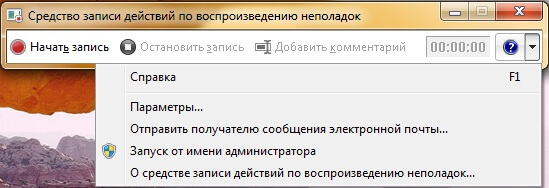

O Windows 7 Troubleshooting Action Recorder é um novo recurso que permite aos usuários gravar suas ações em qualquer aplicativo que usem e fornecer uma visão detalhada das ações com capturas de tela com comentários apropriados. Com este recurso, você pode gravar todas as ações executadas no computador por um período de tempo especificado, incluindo uma descrição textual das caixas de diálogo, cliques do mouse executados, bem como imagens da tela para cada clique (que serão referidas como capturas de tela a seguir ). Ao final da gravação, as ações podem ser salvas em um arquivo para que os especialistas que ajudam a solucionar o problema no computador possam conhecer todas as ações realizadas pelo usuário. Os relatórios deste aplicativo também serão úteis para quem ajuda com problemas que estão no fórum. Se os autores do tópico anexarem arquivos criados pelo gravador de etapas de solução de problemas, isso pode ajudar muito os respondentes.

Registre os dispositivos de armazenamento inseridos ou removidos do computador. Grave imagens da webcam a cada intervalo de tempo. A detecção de movimento, bem como valores ajustáveis para tamanho e qualidade, podem reduzir o tamanho das gravações.

Proteção contra usuários não autorizados

Por exemplo, dispositivos como scanners ou webcams. Grave sons através de um microfone conectado. A detecção de ruído e o valor de qualidade ajustável reduzem o tamanho das gravações. Os seguintes navegadores são compatíveis. Você pode proteger o centro ao vivo do seu sistema com uma senha para acesso de usuários não autorizados. Com ele, você pode acessar o centro de trabalho do seu computador. Este recurso só está disponível se você estiver usando a versão licenciada.

Infelizmente, ao gravar ações no computador, qualquer texto que o usuário inserir no teclado não será gravado no arquivo. Caso os dados que o usuário insere no teclado sejam importantes para reproduzir o problema, você pode usar a capacidade de adicionar comentários na área destacada, que será descrita a seguir. Também pode haver alguns erros em programas ou jogos que usam o modo de tela inteira, devido ao fato de que muitas vezes é improvável que ajudem a resolver o problema.

Os dados registrados podem ser filtrados de acordo com determinados critérios definidos, como tempo de uso, usuário, nome da janela, rota do programa e ações executadas. O processo de filtragem é muito rápido e fácil de usar, basta clicar nele. Você também pode criar um perfil de filtro para obter os dados que mais lhe interessam.

Reenviar e-mail gravado

Todas as mensagens de e-mail recebidas e enviadas registradas durante o processo de rastreamento podem ser encaminhadas para outro endereço de e-mail. Muitos internautas precisam gravar suas telas de computador para capturar jogos ou gravar gravações de vídeo por meio de contatos familiares e comerciais. Alguns deles até funcionam para ambos os sistemas operacionais. Para te ajudar nessa escolha, preparamos uma lista com os melhores.

Usando o gravador de solução de problemas

Para abrir o aplicativo Gravador de solução de problemas pressione o botão de menu "Começar" e no campo de pesquisa digite psr. Depois disso, nos resultados encontrados, clique com o botão esquerdo do mouse no objeto, que é exibido na seguinte captura de tela:

Aprenda a queimar a tela do seu computador. A ferramenta permite ao usuário selecionar a origem da fonte de áudio, que pode ser um sistema ou um microfone. Porém, é um dos mais simples e práticos desse gênero. O app insere um pequeno ícone no navegador que, quando ativado, representa as principais funções da ferramenta. Você pode criar vídeos com capturas de tela de toda a tela do computador ou pequenos fragmentos que podem ser instalados pelo usuário.

Ao final da gravação, uma nova janela aparece mostrando o resultado da captura, que até então ainda está na memória do navegador. Para baixá-lo, você precisa clicar com o botão direito do mouse no player e escolher a opção "Salvar vídeo como" para salvá-lo em seu disco rígido.

Trabalhando com o programa

Ao abrir este aplicativo, você notará que sua interface é muito simples e intuitiva. Provavelmente foi projetado para que os usuários possam registrar suas ações sem ter problemas relacionados à funcionalidade do gravador de ações do solucionador de problemas. Além disso, apesar da simplicidade deste aplicativo, falarei sobre todas as nuances de seu uso.

Para começar a registrar as ações com as quais você tem problemas ou dúvidas, basta clicar no botão "Comece a gravar". Depois disso, você pode executar qualquer ação com o sistema operacional e aplicativos instalados para reproduzir o problema. Você pode pausar a gravação a qualquer momento e retomá-la novamente.

Para pausar a gravação das ações por um tempo, você deve clicar no botão "Pausar Gravação" como mostrado na captura de tela a seguir:

Para retomar a gravação das ações novamente, pressione o botão "Retomar gravação".

Depois que todas as ações forem registradas, a gravação deve ser interrompida. Para isso, clique no botão "Pare de gravar".

Imediatamente após o término da gravação, uma caixa de diálogo será aberta. "Salvar como", no qual você precisa inserir um nome de arquivo e clicar no botão "Salvar". Depois de concluir essas etapas, o arquivo será salvo no diretório especificado com a extensão ZIP.

Para visualizar a sequência de ações gravadas, você deve abrir o diretório com o arquivo ZIP salvo e clicar duas vezes com o botão esquerdo do mouse no arquivo. O documento será aberto no navegador padrão.

Envio de arquivos com etapas de solução de problemas por e-mail

Para facilitar ao máximo a transferência de arquivos com ações problemáticas gravadas, eles podem ser enviados diretamente do "Ferramentas para registrar ações para reproduzir problemas". Depois de gravar e salvar o arquivo ZIP, você precisa clicar no ícone de seta localizado à direita da ajuda e selecionar o item. O programa de e-mail padrão abrirá imediatamente uma nova mensagem de e-mail com o último arquivo gravado anexado a ela.

Até que o arquivo seja salvo, o item de menu "Enviar mensagem de e-mail ao destinatário" estará indisponível. A localização deste item é mostrada na captura de tela a seguir.

Adicionando comentários para etapas de solução de problemas

Conforme mencionado acima, imediatamente após a abertura do aplicativo, você deve clicar no botão "Iniciar gravação", mas ao gravar ações no computador, qualquer texto que o usuário inserir no teclado não será gravado no arquivo. Para ver o texto que o usuário insere no teclado ou outras notas no arquivo de origem, existe a possibilidade de comentar as ações. Para fazer isso, basta clicar com o botão esquerdo do mouse no botão "Adicione um comentário", que está localizado à esquerda do indicador de tempo de gravação.

Em seguida, com o mouse, você precisa selecionar a parte da tela que deseja comentar e quando a caixa de diálogo aparecer "Problema ao realçar e comentar" digite o texto no campo de texto da caixa de diálogo e clique no botão "OK".

O arquivo salvo exibirá um comentário ao lado da ação especificada. Diálogo "Problema destacando comentários" pode ser visto na captura de tela a seguir.

Configurações

Para abrir as opções do Gravador de ações de solução de problemas, clique no ícone de seta à direita da ajuda e selecione "Opções". Uma caixa de diálogo será aberta "Opções do gravador de ações de reprodução de problemas" que é mostrado na captura de tela a seguir:

Nas configurações do aplicativo, podemos alterar as seguintes configurações do gravador de ações da solução de problemas:

Local de saída. Para desativar o prompt para salvar o arquivo, que é exibido toda vez após a conclusão da gravação, você precisa clicar no botão "Análise" e especifique o nome do arquivo resultante padrão.

Ativar capturas de tela. Caso você não queira salvar as capturas de tela junto com os dados do clique, é necessário reorganizar a caixa de seleção para o item "Não". esta opçãoútil apenas se você não quiser fazer capturas de tela do programa e compartilhá-las com outra pessoa.

Número de capturas de tela armazenadas. O valor padrão é de 25 capturas de tela, mas esse número pode ser reduzido ou aumentado conforme a vontade do usuário. O Playback Action Recorder registra apenas o número de capturas de tela especificado nas configurações do aplicativo. Por exemplo, se 30 capturas de tela foram tiradas durante a gravação e o valor padrão é 25, as primeiras cinco capturas de tela não serão gravadas no arquivo.